Module opdracht:

Informatiebeveiliging

Student : LH Docent: Dhr. S. Wallage

Studentnummer : xx

Datum : 22 juli 2019

NCOI opleidingsgroep : HBO Bachelor Business IT & Management

Module : Informatiebeveiliging

,Opleiding : HBO Bachelor Business IT &Management

Module : Informatiebeveiliging

Voorwoord

Beste lezer,

Voordat u mijn moduleopdracht leest stel ik mezelf graag eerst kort voor.

Mijn naam is xxen werk xxx voor diverse organisaties en branches onder andere voor de financiële

sector. Naast het adviseren xxx geef ik xxx en advies over Internetbeveiliging omdat hier steeds meer

vraag naar is. De theorie uit deze module Informatiebeveiliging sluit zeer goed aan bij mijn werk. En is

voor mij en onze klanten van grote toepasbare waarde gebleken.

Deze moduleopdracht Informatiebeveiliging (IB) bestaat uit een adviesplan voor de IT-afdeling van het

vastgoed adviesbureau Brex-IT Amsterdam.

Ik wens u veel leesplezier,

xxx

Frankrijk| Condat-sur-ganaveix| 22 juli 2019

22 juli 2019 docs_386725288.docx Blz. 2-21

, Opleiding : HBO Bachelor Business IT &Management

Module : Informatiebeveiliging

Samenvatting

Weinig andere sectoren zijn de afgelopen jaren met zoveel veranderingen geconfronteerd als de

financiële sector. De nieuwe mogelijkheden op IT-gebied, de groeiende concurrentie en snelle

ontwikkelingen op de financiële markten, het zijn allemaal ontwikkelingen die grote impact hebben.

Het vraagt volop keuzen en continue aanpassingen.

Deze moduleopdracht bevat een adviesplan voor het management van Brex-IT 1 en bestaat uit een

probleemstelling, risicoanalyse en een inrichtingsadvies met betrekking tot de implementatie van een

Information Security Management System (ISMS).

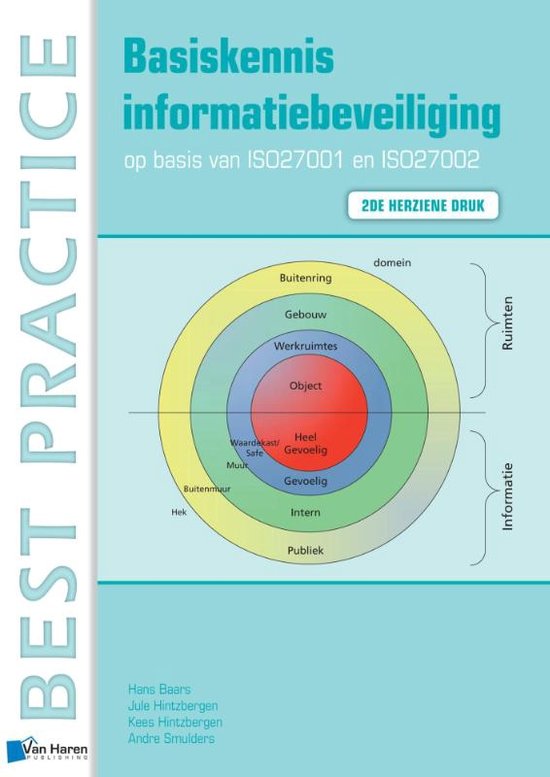

Het ISMS is een kwaliteitssysteem waarbij er een aantal stappen ten aanzien van haar IB (e-mail

proces) continue wordt uitgevoerd. Dit betekent een uitvoering van de PDCA cyclus 1 (Baars, H,

Hintzbergen, J, Hintzbergen, K, Smulders, 2015, p. 41)

waar voor de ISMS het volgende wordt doorlopen:

[PLAN] scope wordt aangegeven en bepaalt wat er bedrijfskritiek is.

En is er een risicoanalyse?

[DO] Wat moet er worden verbeterd?

[CHECK] Zijn er assessments? en interne audits et cetera

[ACT] Acteren op de eerdere stappen en het verbeteren van het proces

Scope

Deze moduleopdracht richt zich op het email-proces van Brex-IT Amsterdam.

Probleemdefinitie en -analyse

In de probleemdefinitie en -analyse zijn de centrale onderzoeksvraag en de deelvragen bepaald.

De centrale onderzoeksvraag luidt als volgt:

Welke risico’s kunnen worden geïdentificeerd en potentieel gemitigeerd met betrekking tot het e-mail

proces en op welke wijze kan een ISMS succesvol worden opgesteld en geïmplementeerd?

Om deze te beantwoorden zijn onderstaande deelvragen opgesteld:

1. Welke risico’s zijn er nu met betrekking tot het e-mail proces?

2. Aan welke eisen moet het ISMS voldoen?

3. Welke control- objectives en controls zijn er nodig bij de benoemde maatregelen

4. Wat is de positie- en wat zijn de competenties van een informatiebeveiliger?

Welke risico’s zijn er nu met betrekking tot het e-mail proces?

De risicoanalyse geeft antwoord op de eerste deelvraag. Er zijn relevante risico’s bepaald waarmee

de risico-waarden gekwalificeerd zijn (op basis van een risk-level matrix).

Advies

Het takenpakket, verantwoordelijkheden- en positie van de informatiebeveiliger zijn

beschreven. Ook de samenwerking met andere actoren.

Samenvattend bestaan de eisen van de ISMS uit het beter faciliteren van de gebruikers en het

verplicht stellen van z.g. awareness trainingen. De medewerkers moeten alle mogelijke

bedreigingen kennen en herkennen. Daarnaast worden ook medewerkers getraind als

interne auditor.

Leidend is de IT strategie van BREX-IT. Ter inspiratie dient (Gayle, 2001) en zijn onderzoek

“Controlling corporate e-mail, PC use and computer Security”. Ter lering dient het onderzoek

van (Eyong, 2014) waar aanbevelingen worden gegeven voor awareness trainingen.

1

De naam Brex-IT is een fictieve naam voor de vastgoed-organisatie. Hier voor is gekozen om

mogelijke imago-schade te voorkomen.

22 juli 2019 docs_386725288.docx Blz. 3-21

Informatiebeveiliging

Student : LH Docent: Dhr. S. Wallage

Studentnummer : xx

Datum : 22 juli 2019

NCOI opleidingsgroep : HBO Bachelor Business IT & Management

Module : Informatiebeveiliging

,Opleiding : HBO Bachelor Business IT &Management

Module : Informatiebeveiliging

Voorwoord

Beste lezer,

Voordat u mijn moduleopdracht leest stel ik mezelf graag eerst kort voor.

Mijn naam is xxen werk xxx voor diverse organisaties en branches onder andere voor de financiële

sector. Naast het adviseren xxx geef ik xxx en advies over Internetbeveiliging omdat hier steeds meer

vraag naar is. De theorie uit deze module Informatiebeveiliging sluit zeer goed aan bij mijn werk. En is

voor mij en onze klanten van grote toepasbare waarde gebleken.

Deze moduleopdracht Informatiebeveiliging (IB) bestaat uit een adviesplan voor de IT-afdeling van het

vastgoed adviesbureau Brex-IT Amsterdam.

Ik wens u veel leesplezier,

xxx

Frankrijk| Condat-sur-ganaveix| 22 juli 2019

22 juli 2019 docs_386725288.docx Blz. 2-21

, Opleiding : HBO Bachelor Business IT &Management

Module : Informatiebeveiliging

Samenvatting

Weinig andere sectoren zijn de afgelopen jaren met zoveel veranderingen geconfronteerd als de

financiële sector. De nieuwe mogelijkheden op IT-gebied, de groeiende concurrentie en snelle

ontwikkelingen op de financiële markten, het zijn allemaal ontwikkelingen die grote impact hebben.

Het vraagt volop keuzen en continue aanpassingen.

Deze moduleopdracht bevat een adviesplan voor het management van Brex-IT 1 en bestaat uit een

probleemstelling, risicoanalyse en een inrichtingsadvies met betrekking tot de implementatie van een

Information Security Management System (ISMS).

Het ISMS is een kwaliteitssysteem waarbij er een aantal stappen ten aanzien van haar IB (e-mail

proces) continue wordt uitgevoerd. Dit betekent een uitvoering van de PDCA cyclus 1 (Baars, H,

Hintzbergen, J, Hintzbergen, K, Smulders, 2015, p. 41)

waar voor de ISMS het volgende wordt doorlopen:

[PLAN] scope wordt aangegeven en bepaalt wat er bedrijfskritiek is.

En is er een risicoanalyse?

[DO] Wat moet er worden verbeterd?

[CHECK] Zijn er assessments? en interne audits et cetera

[ACT] Acteren op de eerdere stappen en het verbeteren van het proces

Scope

Deze moduleopdracht richt zich op het email-proces van Brex-IT Amsterdam.

Probleemdefinitie en -analyse

In de probleemdefinitie en -analyse zijn de centrale onderzoeksvraag en de deelvragen bepaald.

De centrale onderzoeksvraag luidt als volgt:

Welke risico’s kunnen worden geïdentificeerd en potentieel gemitigeerd met betrekking tot het e-mail

proces en op welke wijze kan een ISMS succesvol worden opgesteld en geïmplementeerd?

Om deze te beantwoorden zijn onderstaande deelvragen opgesteld:

1. Welke risico’s zijn er nu met betrekking tot het e-mail proces?

2. Aan welke eisen moet het ISMS voldoen?

3. Welke control- objectives en controls zijn er nodig bij de benoemde maatregelen

4. Wat is de positie- en wat zijn de competenties van een informatiebeveiliger?

Welke risico’s zijn er nu met betrekking tot het e-mail proces?

De risicoanalyse geeft antwoord op de eerste deelvraag. Er zijn relevante risico’s bepaald waarmee

de risico-waarden gekwalificeerd zijn (op basis van een risk-level matrix).

Advies

Het takenpakket, verantwoordelijkheden- en positie van de informatiebeveiliger zijn

beschreven. Ook de samenwerking met andere actoren.

Samenvattend bestaan de eisen van de ISMS uit het beter faciliteren van de gebruikers en het

verplicht stellen van z.g. awareness trainingen. De medewerkers moeten alle mogelijke

bedreigingen kennen en herkennen. Daarnaast worden ook medewerkers getraind als

interne auditor.

Leidend is de IT strategie van BREX-IT. Ter inspiratie dient (Gayle, 2001) en zijn onderzoek

“Controlling corporate e-mail, PC use and computer Security”. Ter lering dient het onderzoek

van (Eyong, 2014) waar aanbevelingen worden gegeven voor awareness trainingen.

1

De naam Brex-IT is een fictieve naam voor de vastgoed-organisatie. Hier voor is gekozen om

mogelijke imago-schade te voorkomen.

22 juli 2019 docs_386725288.docx Blz. 3-21