WEEK 11 – BELEIDSMAKERS IN INFORMATIEBEVEILIGING

Beveiliging gaat volgens de AVG om;

Confidentiality - vertrouwelijkheid

o Het beperken van de toegankelijkheid van informatie. Daar heb je gradaties in. Je kan zeggen; info is

alleen beschikbaar voor ontvanger of verzender of voor een groep mensen.

o Hashing alleen maar op slot doen

Gaat maar één kant op; wat je erin stopt, kan je er niet meer uit krijgen. Dus als je op zoek bent

naar technologie die toegang beperkt tot degene die het wel mag zien, dan is hashing niet goed

want je maakt de oorspronkelijke informatie ontoegankelijk voor iedereen.

o Encryptie Oorspronkelijke informatie is nog te openen

1. Sleutel waarmee je het op slot doet is anders dan waarmee je het open doet v. 2. Sleutel om

open en dicht te maken is hetzelfde)

Public key crypography sleutel in twee breken: publiek en privaat. Publiek kan je gebruiken

om te versleutelen en je kan alleen ontsleutelen met de private kant. Waarom is dat handig; als je

over het internet wil communiceren, kan je jouw publieke sleutel op internet zetten. Dan

overhandig je privé je private sleutel en daarmee kun je een mail ontsleutelen. Het is anders

wanneer je dezelfde sleutel hebt om te sleutelen en ontsleutelen.

o Firewalls

Toegang tot een systeem beperken.

Binnen systemen kan je ook bepaalde mensen bepaalde bevoegdheden geven

Integrity - integriteit

o Waarborgen dat het niet is aangepast. Het kan best fout of nep zijn, maar het moet niet aangepast zijn

sinds de creatie.

o E.g. blockchain informatie is verspreid opgeslagen, zodat men het niet kan aanpassen. Informatie zit

dan in een keten en je kan niet informatie uit het verleden aanpassen doordat er steeds een hash wordt

toegevoegd. Het moment dat je iets aanpast, dan klopt de hash niet meer. Daar is hashing dus wel de

techniek voor.

Availability - beschikbaarheid

o Dat de informatie er is als je het wil benaderen; back-ups, cloud.

Resilience - veerkracht

o Als het mis gaat, moet het systeem weer op zijn pootjes terecht komen. Shell gaat ervan uit dat Chinezen

op hun server snuffelen en die bouwen hun systeem zo dat de boel niet in gaat storten.

DATA RIGHTS IRELAND (Bewaarplichtuitspraak) volgens het HvJ is informatiebeveiliging het wezen van het

gegevensbeschermingsrecht. Art. 8 Handvest is dus belangrijk. Komt ook terug in de AVG en de uitvoeringswet.

Is iedere beveiligingsbreuk een privacy-inbreuk? gegevens die encrypt zijn en die niet te decrypten zijn. Het moet

betrekking hebben op persoonsgegevens. Een beveiligingsbreuk kan ook zien op technische, beveiligingsinbreuken. Daar

zijn niet altijd persoonsgegevens mee gemoeid. Dat maakt uit voor meldplichten. Sommige meldplichten zien op

infrastructuur en andere op persoonsgegevens, met dat laatste houden wij ons bezig.

BEVEILIGINGSINBREUK

Art. 28 AVG De verantwoordelijke (bepaalt doel van de gegevensverwerking) en de verwerker (die heeft beschikking

over de gegevens) zijn verplicht om maatregelen te nemen. In verwerkingsovereenkomsten wordt ook de verwerker

verplicht om maatregelen te nemen.

, Art. 32 AVG De verwerker heeft ook eigen verantwoordelijkheden, bijvoorbeeld wanneer er geen afspraken zijn

gemaakt. Maar ook; als privépersoon wiens gegevens op straat komen te liggen, kan je je op grond van art. 32 ook richten

op de verwerker. Anders moet het op grond van de contractuele afspraak.

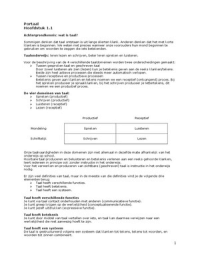

BEVEILIGINGSPLICHT ART. 32 AVG

Technisch logging, encryptie, hashing

Organisatorisch vertrouwelijkheid afspreken met werknemers, beveiligingsplan

Organisaties worden geacht een beleid op te stellen op papier waarmee ze in kaart brengen wat de eisen zijn die worden

gesteld op het gebied van vertrouwelijkheid, integriteit en beschikbaarheid. Afhankelijk van met wat voor gevoelige

gegevens je werkt, moet je maatregelen nemen die daarop aansluiten. ISO publiceert standaarden die aangeven wat je

minimaal geacht word te doen. Zo’n standaard werkt door in de risico-gebaseerde verplichting.

BEVEILIGINGSPLICHT; AANPAK

MELDPLICHT DATALEKKEN (33 EN 34 AVG)